PROTECT ANALYTICA

Protection begins with understanding

Цифровий капкан. Вразливість особистої охорони в епоху тотального стеження

Автор: Володимир Т.

Експерт з питань безпеки, підготовки охорони та превентивного захисту

Як фахівець із забезпечення особистої безпеки, змушений констатувати: традиційні методи охорони VIP-осіб у тому вигляді, в якому ми їх знали, за останні п’ять років зазнали суттєвих змін, а після останніх замахів на високопосадовців остаточно втратили свою ефективність.

Операція під кодовою назвою «Лев, що ричить» (Operation Roaring Lion), яка, за повідомленнями, призвела до ліквідації верховного лідера Ірану Алі Хаменеї, є хрестоматійним прикладом того, як цифрова розвідка та нехтування безпекою найближчого оточення здатні нівелювати будь-який рівень фізичного захисту.

У цій статті ми проаналізуємо етапи планування операції, використання систем міського відеоспостереження, а також ключову вразливість сучасної моделі охорони - перенесення вектора атаки з безпосереднього об’єкта захисту на його оточення.

1. Етап планування: двадцятирічна цифрова інфільтрація

Успіх операції не був випадковістю або «щасливим випадком». Це результат планомірної роботи, яка тривала понад два десятиліття. Ізраїльська розвідка «Моссад» почала вербувати інформаторів всередині Ірану ще на початку 2000-х років, паралельно вибудовуючи кіберможливості для проникнення в критичну інфраструктуру ворожої столиці.

«Ми знали Тегеран так само добре, як Єрусалим», - таку цитату наводить джерело в ізраїльській розвідці. Це знання базувалося не на картах, а на повному контролі над «очима» міста. Протягом багатьох років майже кожна камера дорожнього руху в Тегерані транслювала дані не лише іранським спецслужбам, а й безпосередньо на сервери в Ізраїлі в реальному часі. Ці дані шифрувалися, щоб іранська контррозвідка не помітила витоку трафіку, і ставали основою для глобальної бази даних.

2. Стратегія «Оточення як точка входу»

Ключовий урок для професіоналів особистої охорони полягає в тому, що найслабшою ланкою системи безпеки часто є не сам об’єкт захисту, а його найближче оточення. На відміну від багатьох сучасних лідерів, Алі Хаменеї свідомо мінімізував використання цифрових пристроїв і перебував в умовах жорсткої ізоляції, що значно ускладнювало пряме технічне або фізичне спостереження за ним. Однак його охоронці, водії та помічники залишилися інтегрованими у цифрове середовище. Класичним алгоритмом осіб, які планують замах, про який говорять ще на базовому курсі підготовки тілоохоронців, є саме вивчення оточення охоронюваної особи з метою пошуку вразливостей; утім, цей приклад продемонстрував, що зазначений етап планування вийшов на якісно новий, технологічний рівень. За повідомленнями, розвідувальні зусилля були зосереджені саме на персоналу безпекі. Через кібератаки на мобільні пристрої отримувалися метадані про маршрути пересування, графіки чергувань, адреси проживання, повторювані зупинки та внутрішні соціальні зв’язки команди. Важливим джерелом аналізу стала камера відеоспостереження, спрямована на зону паркування службових автомобілів охорони та водіїв. Спостереження за цією «монотонною» частиною об'єкта дозволило аналітикам вирахувати чіткі протоколи: як саме подаються машини, в якому порядку, і як змінюється рівень готовності перед виїздом лідера.Таким чином, стратегія «оточення як точка входу» засвідчила, що компрометація персоналу здатна нівелювати навіть багаторівневу фізичну систему захисту

3. Штучний інтелект і «Патерни життя»

Обробка мільярдів фрагментів даних, отриманих із міських камер відеоспостереження та мобільних пристроїв персоналу, була б неможливою без застосування алгоритмів штучного інтелекту та методів аналізу соціальних мереж. Зокрема, підрозділ 8200 Армії оборони Ізраїлю використовував моделі ШІ для формування так званих «патернів життя» (Pattern of Life) кожного співробітника охорони. Йшлося не про простий перегляд відео чи перехоплення окремих даних, а про системну фільтрацію, структурування та кореляцію інформації з метою виявлення повторюваних поведінкових моделей. Це дозволило ідентифікувати всіх членів безпекового контуру, встановити їхні ролі, адреси проживання та зв’язки, визначити, хто з помічників фактично ухвалює рішення і супроводжує лідера у критичні моменти, а також відстежувати відхилення від звичної рутини. Детальне знання щоденних маршрутів і графіків зробило можливим прогнозування аномалій: будь-яка нетипова активність сигналізувала про зміну планів об’єкта. Саме завдяки такому аналітичному підходу, за повідомленнями, було з високою точністю визначено час і місце суботньої зустрічі в офісному комплексі на вулиці Пастера, що відбувалася поза межами одного із захищених бункерів.

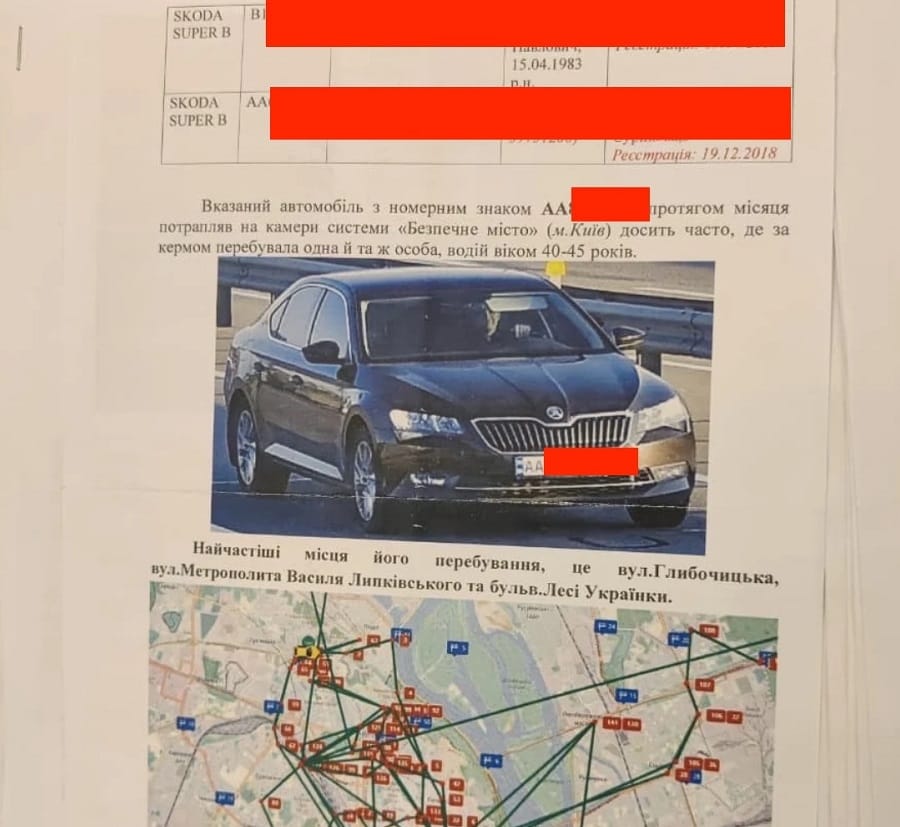

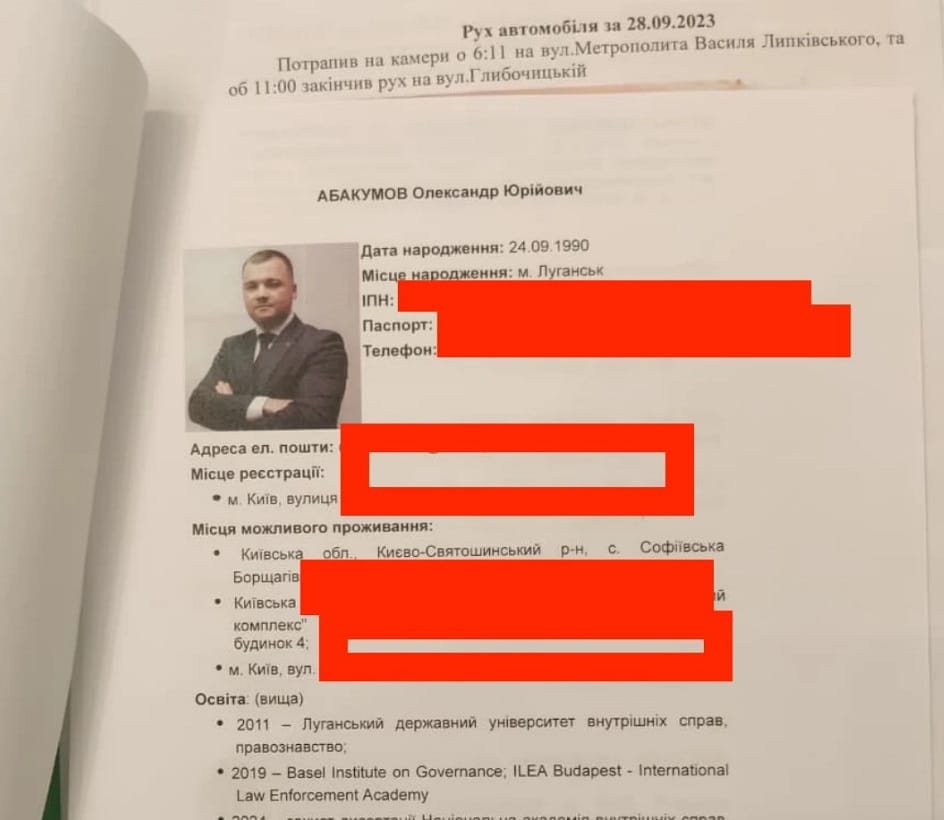

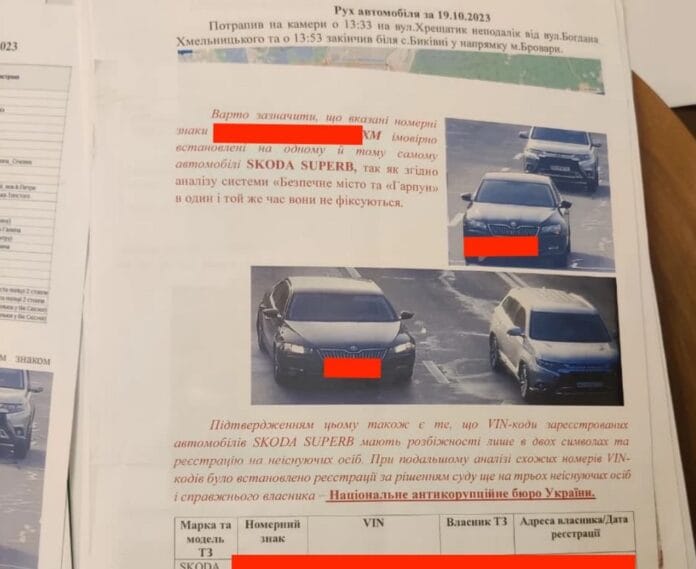

4. Аналогія: кейс НАБУ та вразливість офіційних баз

Для українського контексту показовою є аналогія з інцидентом довкола Національного антикорупційного бюро України (НАБУ). Під час обшуків у фігуранта справи про розкрадання в «Енергоатомі» на конспіративній квартирі було виявлено детальне досьє на керівництво НАБУ, яке містило, серед іншого, дані про пересування оперативного транспорту детективів. Отримання такої інформації без доступу до офіційних систем відеоспостереження «Безпечне місто» або поліцейських баз моніторингу практично неможливе, що вказує не на класичне фізичне стеження, а на використання адміністративного чи корумпованого доступу до державних ресурсів. Професійні паралелі очевидні: в обох випадках інструментом збору даних стали камери, призначені для забезпечення правопорядку; об’єктом інтересу були не лише керівники, а й транспорт супроводу та оперативні групи; водночас якщо в іранському кейсі йшлося про зовнішній хакерський вплив, то в українському випадку простежуються ознаки внутрішньої загрози - можливого зловживання доступом до систем моніторингу з боку представників правоохоронних структур. Таким чином, інструмент, створений для реалізації концепції «безпечного міста», у руках зацікавлених осіб перетворюється на ефективний засіб нівелювання оперативної скритності будь-якої охоронної чи правоохоронної структури.

Фото: "Української правди"

5. Тактичне виконання: цифрова ізоляція перед ударом

Фінальна фаза операції в Тегерані наочно продемонструвала, як розвідувальні дані можуть бути перетворені на реальну тактичну перевагу. За повідомленнями, перед самим ударом ізраїльські сили свідомо маніпулювали вежами стільникового зв’язку в районі вулиці Пастера, створюючи штучну цифрову ізоляцію. Через це мобільні телефони охорони ставали «зайнятими» або зовсім втрачали сигнал, що фактично блокувало можливість швидкого виклику підкріплення, передачі сигналу тривоги чи координації дій між членами команди. Одночасно американські спецслужби провели кібератаку на системи ППО Ірану, тимчасово «засліпивши» їх і унеможлививши перехоплення або відбиття ракетного удару. Додатковим фактором тактичної переваги стала денна година атаки: іранська сторона, звикла до нічних сценаріїв ударів, не очікувала дії вдень, що посилило ефект несподіванки та знизило оперативну реакцію охорони.

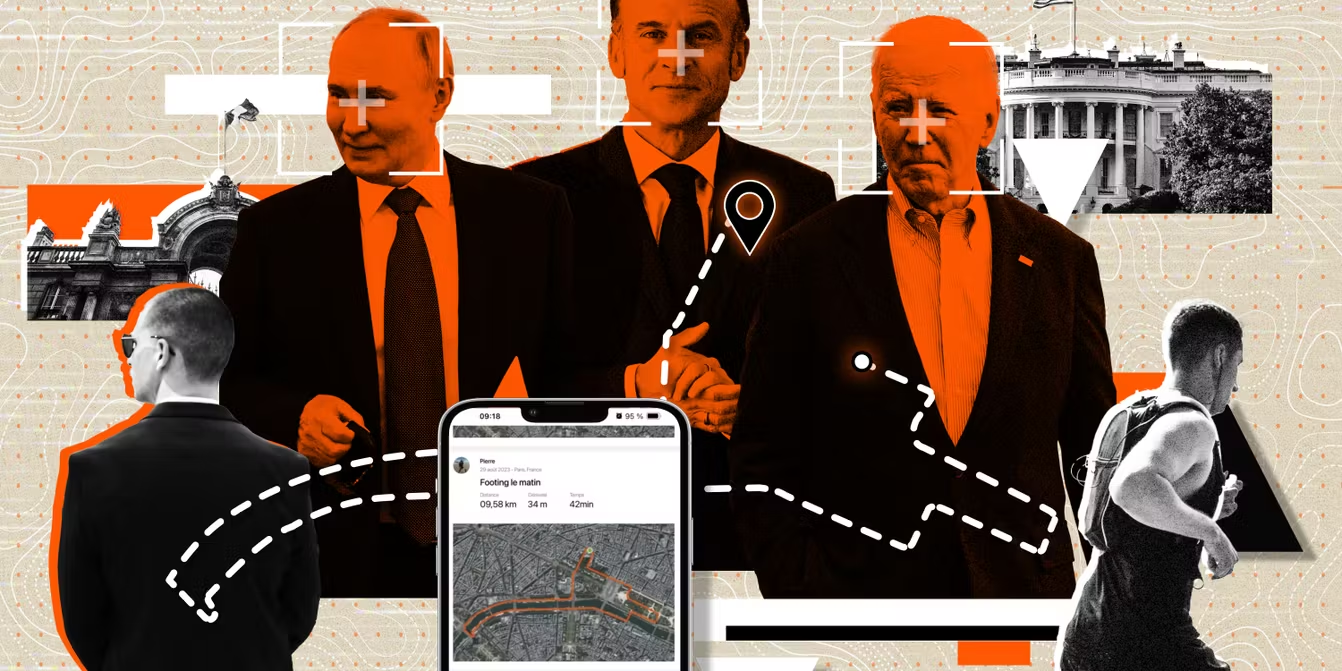

6. Цифровий слід через фітнес-додатки

Використання фітнес-додатків та пристроїв уже давно підкреслює високий рівень уразливості особистої охорони, а через них і осіб, що охороняються. За даними розслідування французької газети Le Monde , місцезнаходження та маршрути пересування деяких світових лідерів можна було відстежити в режимі онлайн через додаток, яким користувалися їхні охоронці. Так, агенти Секретної служби США, відповідальні за безпеку президента Джо Байдена, а також кандидати на посаду президента США Дональд Трамп і Камала Харріс мали профілі у Strava, що розкривали їхні конфіденційні пересування. Аналогічно, співробітники служб безпеки президентів Франції та Росії також використовували додаток під час тренувань.

Чотири спеціальні агенти Секретної служби США, американського федерального агентства, у Парижі, липень 2024 року. Фото опубліковано в соціальній мережі Strava. STRAVA

У випадку з Францією Strava дозволила встановити місцезнаходження президента Еммануеля Макрона під час приватної поїздки на морський курорт у Нормандії, яка не була в офіційному графіку. В Росії профілі Strava співробітників Федеральної служби охорони дозволяли відстежити маршрути біля резиденцій Володимира Путіна на Чорному морі та в Карелії, що дало змогу зрозуміти переміщення та режим охорони без прямого доступу до офіційних джерел.

Цей приклад підкреслює, що навіть приватні дії охоронців — пробіжки чи тренування, можуть залишати цифрові сліди, які використовують для аналізу та прогнозування пересувань VIP. Розкриття такої інформації не вимагає складних кібератак або злому; достатньо відкритих даних із соціальних чи фітнес-додатків, що наголошує на критичній важливості контролю цифрового профілю кожного члена команди охорони.

7. Висновки для фахівців особистої охорони

Цифрові загрози та операція в Тегерані ставлять перед групами особистої охорони низку принципово нових викликів і змушують переглянути існуючі підходи до захисту осіб, що охороняються.

Перш за все, сучасна безпека виходить за межі захисту особи що охороняється, тепер потрібно контролювати та захищати цифровий профіль кожного члена команди. Один смартфон охоронця з увімкненою геолокацією, фітнес браслет з синхронізованими сервісами це потенційний маяк для відстеження.

Контррозвідка та аудит стають обов’язковими. Також необхідно виходити з припущення, що будь-які «державні» або громадські системи моніторингу можуть бути скомпрометовані, тому маршрути пересування й рутинні процедури мають плануватися з урахуванням можливості повсюдного спостереження.

Особливу увагу слід приділяти «безпеці оточення»: сім’ї, водії та технічний персонал мають проходити такий самий суворий інструктаж із безпеки, як і особистий склад охорони, адже їхня побутова рутина часто стає джерелом інформації для побудови патернів життя об’єкта замаху.В умовах розвитку штучного інтелекту критично важливо впроваджувати елементи випадковості та непередбачуваності у щоденну діяльність, щоб алгоритми не могли формувати точні прогнози поведінки. Важливо пам’ятати, що основні принципи цифрової безпеки, контролю оточення та непередбачуваності доступні будь-якій команді охорони.

Сучасна безпека - це не лише стіни та броня, а здатність залишатися «невидимим» у цифровому океані даних, який ми самі створюємо навколо себе.

Список джерел:

1. YouTube Channel "All Israel News": "How Israel Tracked Khamenei: Hack Into Tehran Traffic Cameras Revealed" (March 2026).

2. Atalayar: "How Mossad tracked Khamenei using Iran's road network" (March 04, 2026).

3. NDTV World: "How Mossad Spies, Traffic Cameras Sealed Khamenei's Fate" (March 03, 2026).

4. All Israel News: "Israeli intelligence hacked Tehran traffic cameras years earlier to spy on Khamenei, top officials – report" (March 03, 2026).

5. Chosunilbo: "Mossad, CIA Monitored Khamenei via Hacked Tehran Traffic Cameras" (March 04, 2026).

6. Українська правда (Investigative Report): Михайло Ткач, "Свинарчуки Зеленського. Як друзі президента розворовували країну під час війни" (12.11.2025). — URL: https://www.pravda.com.ua/articles/2025/11/12/8007045/

7. Фокус.ua (Focus.ua): "Хищения на Энергоатоме: за НАБУ могли следить подконтрольные ОП правоохранители, — СМИ" (13.11.2025).

8. DataGroup.ua: Проєкт «Безпечне місто» — технічні можливості та архітектура систем моніторингу трафіку.

9. Le Monde: Strava leaks: how fitness apps exposed the movements of world leaders (October 29, 2025) https://www.lemonde.fr/international/article/2024/10/30/stravaleaks-comment-l-imprudence-de-leurs-gardes-du-corps-menace-la-securite-de-macron-biden-et-poutine_6366922_3210.html

10. Deutsche Welle: СМИ: Охранники Путина случайно раскрыли его передвижения (30.10.2024)

Анонси

Категорії

Стратегічна аналітика

(2)